剖析惡名昭彰的竊資木馬程式RAMNIT

文‧圖/趨勢科技前瞻資安威脅研究團隊、Nikko Tamaña 2017/7/6 下午 12:25:53

究竟這些駭客是如何悄悄地竊取企業客戶機密資訊的呢?而企業又該如何做好重要資訊防護呢?

近年來全球頻繁傳出因企業受駭,進而導致疑似客戶或消費者個資外洩的事件,廣泛引起消費者對於個人資料安全的重視與討論。根據中華民國消費者文教基金會統計,近3年台灣企業「個資外洩」事件已近200萬筆,也顯示了企業IT資安管理面臨重大威脅。

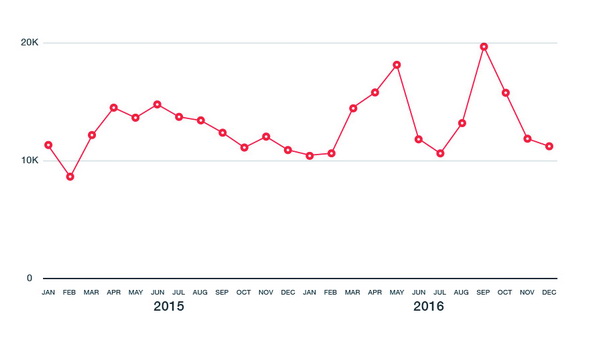

趨勢科技日前發現駭客於背後所慣用的竊資木馬病毒其中之一即為RAMNIT惡意程式,而根據趨勢科技Smart Protection Network 全球威脅情報網路資料庫,2016 年每一季都偵測到許多 RAMNIT 變種,並且其還位居銀行惡意程式排行榜之首,在趨勢科技資安報告「2016 年資訊安全總評:企業威脅刷新紀錄的一年」中也提到銀行木馬程式依舊是企業最重要的威脅之一;在2015 年歐洲刑警組織 (Europol) 查獲了該木馬程式的多台幕後操縱 (C&C) 伺服器,並展開大規模的破獲行動,當時感染 RAMNIT 的使用者大約在 320 萬左右,但是RAMNIT 的感染數量卻沒有隨著警方執法行動而大幅下降,反而於現今持續維持同樣的威脅數量,這證明執法機關的破獲行動不一定能有效抑制感染數量,趨勢科技推測使用 RAMNIT 的歹徒已經不再侷限於最原始的犯罪集團,所以才會繼續橫行至 2016 年。

▲ 圖1 RAMNIT 感染數量。 (2015 與 2016 年)

惡意木馬程式RAMNIT如此橫行的關鍵在於其演化和散布能力

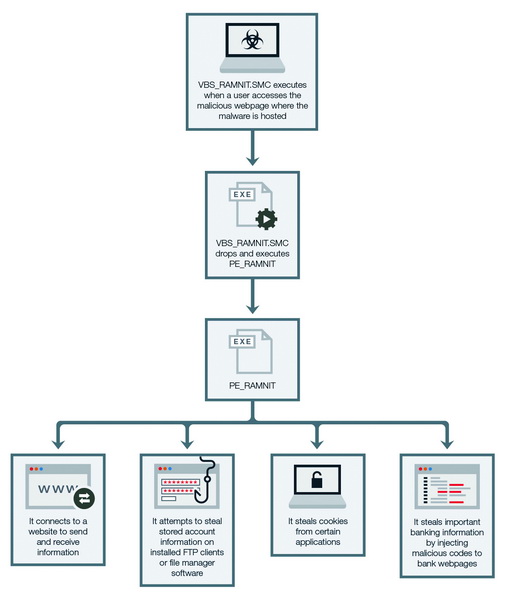

以下簡單介紹並解說兩種RAMNIT 變種VBS_RAMNIT.SMC 和 PE_RAMNIT的傳播路徑,VBS_RAMNIT.SMC在當使用者瀏覽到專門散布此程式的惡意網站時便會自動執行,接著它會在系統上植入一個具備竊取資訊功能的惡意後門程式PE_RAMNIT,並能透過幕後操縱通訊來接收遠端駭客所下的指令,再將系統上的資訊 (如網頁cookies歷程記錄和敏感的帳號資訊) 傳回給駭客;此外,PE_RAMNIT也會在銀行網站上注入惡意程式碼來竊取受害客戶的帳號資訊;不僅如此,非常頑強的PE_RAMNIT 還會將自己的程式碼注入系統上所有正在跑的執行程序,讓自己隨時常駐在記憶體內,並且刪除防毒軟體相關的系統登錄機碼來保護自己。

▲ 圖2 RAMNIT 感染流程。

RAMNIT 之所以能夠如此橫行,關鍵在於其演化和散布能力。原始 RAMNIT 變種在2010 年首次被發現,是一個經由隨身碟和 FTP 伺服器散布的蠕蟲;到了2011 年,研究人員發現 RAMNIT 抄襲了 Zeus 惡意程式的部分原始碼,並轉型成銀行木馬程式,專門竊取使用者帳號密碼及其他個人資訊,而這些年來,歹徒更進一步擴充了此惡意程式的功能,例如加入網站隱碼注射功能,以便入侵金融機構網站。RAMNIT 的大量繁衍與其散布管道相當廣泛有關,其中包括了傳統的網路釣魚(垃圾郵件和社交工程攻擊),研究人員最近更發現 RAMNIT也開始透過暗藏在網站的 Angler 漏洞攻擊套件來散布,使其散布管道又更加擴大,由於 RAMNIT 具備感染能力,因此只要被感染的檔案未清除乾淨,受害者就可能遭到二次感染。

表 RAMNIT 會竊取系統上安裝的 FTP 用戶端或檔案管理軟體內儲存的帳號資訊

•32bit FTP

•BulletproofFTP

•ClassicFTP

•Coffee cup ftp

•Core ftp

•Cute FTP

•Directory opus

•FFFtp

•FileZilla

•FlashXp

•Fling

•Frigate 3

•FtpCommander

•FtpControl

•FtpExplorer

•LeapFtp

•NetDrive

•SmartFtp

•SoftFx FTP

•TurboFtp

•WebSitePublisher

•Windows Total commander

•WinScp

•WS FTP

預防是最佳的治療 企業防駭四大解方

RAMNIT 的崛起證明使用者還是可能遭到一些「傳統」威脅的攻擊,因此企業不僅必須提高警覺,還應該建立一套指導原則和日常實務指南來防範像 RAMNIT 這類不斷演變的威脅,如此能夠保護企業本身預防機密資料外洩,同時也可保護客戶免於遭受駭客詐騙金錢:

•培育員工資安涵養:企業應教育員工養成良好的電子郵件習慣與社群媒體安全守則,例如:教導其切勿點選可疑信件中來源不明的連結或下載其附件檔案

•強化郵件安全防護:網路系統管理員應建置一套有效的垃圾郵件防護來強化電子郵件安全,包括提高網站的過濾與偵測能力

•小心社交工程技巧:許多受害案例都告訴我們,網路釣魚郵件是惡意木馬程式RAMNIT的重要散布管道;因此,企業應特別留意網路犯罪集團常用的社交工程技巧,如假冒成合作夥伴或供應商,盡量避免點選連結或下載檔案。

•實行雙因子驗證:建置一套雙重驗證機制並定期管理帳號密碼,同樣也有助於防範專門竊取機密資訊的網路犯罪份子。